Een groep internetcriminelen stond vanaf de kerstvakantie tot vorige week onder observatie van cybersecurityspecialisten van de Hogeschool Rotterdam. Jeffry Sleddens, hoofd dataveiligheid van de HR, kon met zijn team zien hoe de criminelen bankrekeningen plunderden, laptops stalen, phishing-aanvallen opzetten en mensen oplichtten via datingsites.

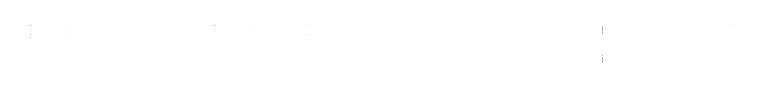

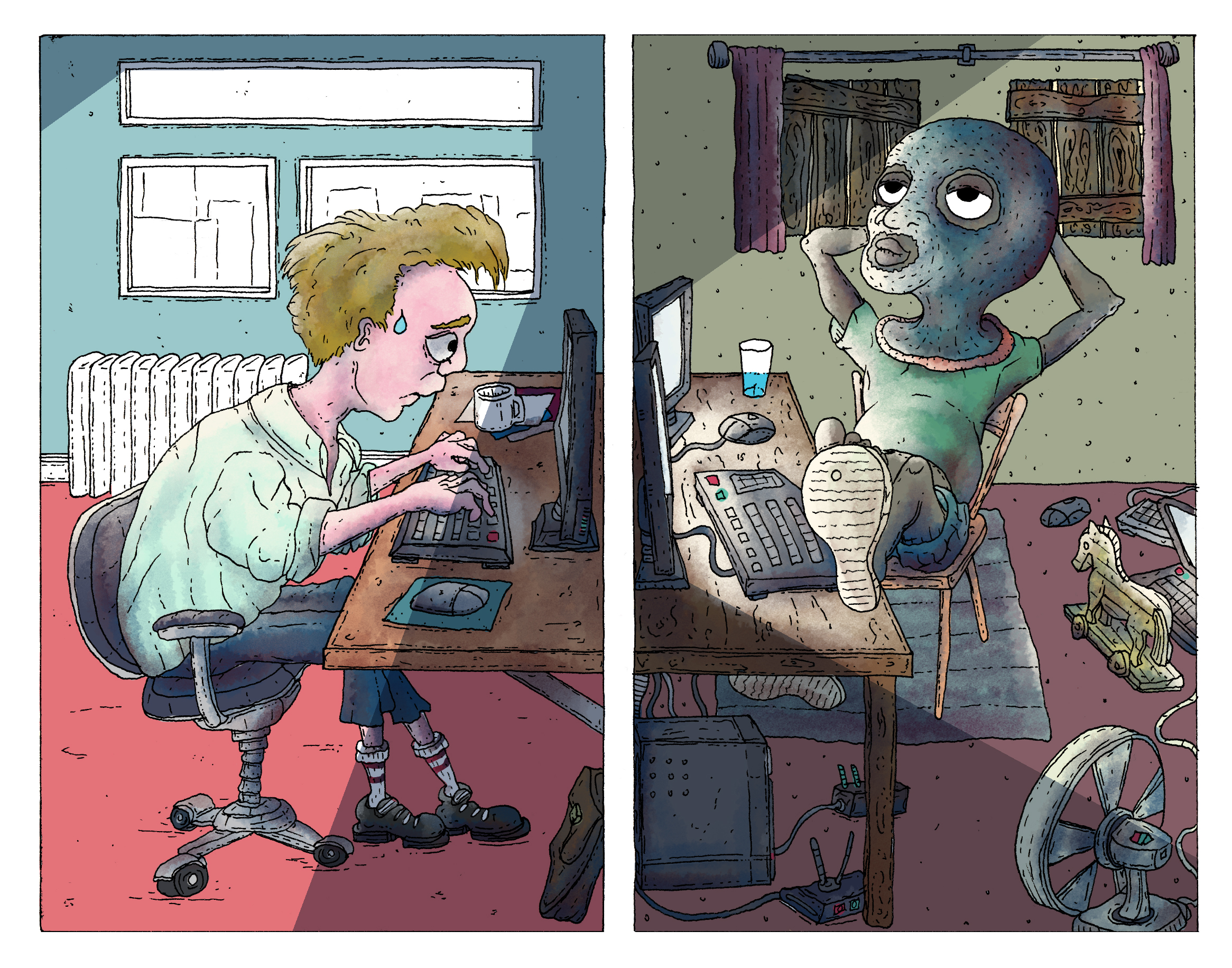

Tekst: Olmo Linthorst ∙ Illustratie: Krelis

17 Juli, 2020 ∙ Leestijd: 28 minuten en 33 seconden

Jeffry Sleddens heeft tot nu toe honderden gigabytes aan data van de criminelen verzameld. Niets wijst erop dat de criminelen door hebben gehad dat hun digitale gangen werden gevolgd. Ze gingen na maanden onderzoek nog net zo slordig om met hun eigen sporen en wachtwoorden als aan het begin. ‘Ze wanen zich onkwetsbaar’, concludeert Sleddens.

De criminelen maakten tot vorige week gebruik van ‘cloudcomputers’ van Amazon Web Services, verkregen via een betrekkelijk eenvoudige truc die ze bij meerdere Nederlandse onderwijsinstellingen uithaalden. Sinds vorige week is Amazon bezig om op basis van Sleddens’ data honderden van deze op afstand bedienbare computers af te sluiten, zodat de criminelen er geen gebruik meer van kunnen maken. In eerste instantie blokkeerde Amazon daarbij simpelweg alle HR-accounts, maar inmiddels zijn als het goed is bonafide accounts weer toegankelijk.

Vorig jaar deden cybercriminelen zich voor als buitenlandse studenten bij talloze Nederlandse universiteiten en hogescholen. Bij een aantal kregen ze in ruil voor hun valse aanmelding volautomatisch een e-mailadres toegewezen door de onderwijsinstelling. Met het e-mailadres van een universiteit of hogeschool kunnen de criminelen gratis cloudcomputers huren bij Amazon Web Services, waarmee ze vervolgens het internet onveilig maken.

De rol van onderwijsinstellingen is dan wel beperkt, maar ze vormen een zeer nuttige toegangspoort voor de criminelen. Alleen met een educatief e-mailadres krijgen ze gratis Amazon credits. ‘Jeffry heeft met zijn onderzoek laten zien wat er achter relatief eenvoudig misbruik schuil kan gaan. Hij heeft laten zien hoe criminelen iets kleins kunnen omzetten tot gratis brandstof voor hun criminele activiteiten’, zegt Wim Biemolt van SURFcert (het onderdeel van SURF dat zich bezighoudt met computercalamiteiten), die Sleddens in februari de Security en Privacy Award 2020 uitreikte.

Ook nadat Sleddens in februari publiekelijk werd geëerd met een award voor zijn digitale klopjacht, gingen de criminele activiteiten gewoon door. Het lijkt erop dat de criminelen vooral vanuit Bulgarije en Afrika opereren, waarbij het voorwerk in Bulgarije plaatsvindt. Daar wordt de infrastructuur opgezet. De slachtoffers worden vervolgens vooral in Nigeria en Egypte gemaakt, wijzen het taalgebruik, de taalinstellingen en internetadressen van de criminelen uit.

‘Dit is geen operatie van een tiener op zijn zolderkamer. Dit is een grote en professionele organisatie.’

Enkele grote Amerikaanse banken, waaronder JP Morgan Chase, en verschillende onderzoekers hebben inmiddels hun voordeel kunnen doen met de toegang die Sleddens tot de criminelen had. Naar verluidt doet ook een cybersecuritydienst van de Duitse overheid onderzoek, vanwege de talloze Duitse slachtoffers die de criminelen maakten. Een woordvoerder van de Bundesamt für Sicherheit in der Informationstechnik kan daar niets over terugvinden.

De vondst van Sleddens is bijzonder en ‘absurd groot’ zegt docent cybersecurity Alex Scherphof van de opleiding technische informatica van de Hogeschool Rotterdam. ‘Het aantal slachtoffers en de impact hiervan is enorm. Dit is geen operatie van een tiener op zijn zolderkamer. Dit is een grote en professionele organisatie. Het is gewoon een bedrijfsvorm, maar dan een die erop gericht is mensen op te lichten.’

Het team High Tech Crime van de nationale politie heeft enkele maanden geleden gekeken of het Sleddens’ data kan gebruiken voor strafrechtelijk onderzoek, maar heeft vanwege een gebrek aan duidelijke Nederlandse daders en slachtoffers besloten haar tijd en geld op andere zaken te zetten, legt politiewoordvoerder Ed Kraszewski van het HTC team uit. ‘Dat is niet fijn om te zeggen, maar er zijn zoveel zaken dat we prioriteiten moeten stellen.’

De zaak in het kort

Begin dit studiejaar ontdekken criminelen een aantrekkelijke mogelijkheid in Studielink, de applicatie waarop studenten zich moeten aanmelden voor een opleiding in het hoger onderwijs. Als ze zich via Studielink aanmelden als buitenlandse student bij een Nederlandse onderwijsinstelling, krijgen ze bij minstens vijf hogescholen en universiteiten automatisch een studentenmailadres toegewezen. Studielink stuurt de aanmelding namelijk automatisch door aan de instelling en de instelling geeft automatisch een e-mailadres af.

Zo’n e-mailadres kost een onderwijsinstelling vrijwel niets. Voor de instellingen blijft de schade dan ook beperkt en de HR verandert daarom niets aan de aanmeldprocedure. Totdat Jeffry Sleddens zijn collega’s laat zien wat zo’n gestolen e-mailadres de criminelen allemaal oplevert. Een simpel e-mailadresje (zoiets als 0123456@hr.nl) blijkt ‘gratis brandstof’, voor een scala aan schadelijke en lucratieve criminele activiteiten.

Sleddens kwam met zijn IT-collega’s van de HR op het spoor van een groep internetcriminelen die samen van inbreken, diefstal, identiteitsfraude, oplichting en bankroven hun werk maken. ‘Werk’ mag je hier vrij letterlijk nemen. De criminele activiteiten vereisen inzet, energie en tijd, in ruil voor een prima ‘salaris’. Een gratis laptop, een transactie van zeshonderd dollar, het doorverkopen van honderden accountgegevens (inlognaam en wachtwoord), voor een paar dollar per stuk. Ook kan Sleddens zien hoe de criminelen samenwerken, zich specialiseren en onderling vertrouwen kweken. Er zijn handeltjes en investeringen in toekomstige inkomsten – alle ingrediënten van ondernemerschap dus.

Wat Sleddens aantreft is een volwaardige economie. De criminelen weten digitale kruimels (zoals openbare persoonsgegevens of oude wachtwoorden) op te waarderen tot iets nieuws, waar andere criminelen weer hun ding mee kunnen doen. Van niets maken ze iets en daarmee verdienen ze hun boterham. ‘Het enige dat nog ontbreekt is dat ze btw afdragen over hun diensten’, constateert Sleddens droogjes, ergens in een serie gesprekken die Profielen afgelopen maanden met hem had.

Mede dankzij de bevindingen van Jeffry Sleddens neemt de Hogeschool Rotterdam nu maatregelen. Het werpt sinds deze week extra drempels op in het aanmeldproces, zodat criminelen niet meer volautomatisch gefaciliteerd worden met gratis e-mailadressen.

Stichting Studielink, de beheerder van de aanmeldapplicatie die de criminelen misbruiken, wil niet al te diep ingaan op vragen van Profielen. Het heeft maatregelen genomen om misbruik te verhinderen, ‘maar dat doen we doorlopend. Over de inhoud kunnen we in het belang van de veiligheid niets zeggen’. Voor een ‘groot deel’, zegt Studielink ook, ‘is het aan onderwijsinstellingen zelf om pas toegang te geven tot interne systemen nadat de identiteit [van aanmelders] door de instelling is vastgesteld’.

Het mysterie van de ‘nutteloze’ valse aanmeldingen

Jeffry Sleddens is Chief Information Security Officer van de Hogeschool Rotterdam, zoals dat in goed Nederlands heet. Zijn werk is het bijhouden van de nieuwste digitale risico’s, het beveiligen van het hogeschoolnetwerk tegen actuele aanvallen en het structureel verhogen van de netwerkveiligheid.

Naam: Jeffry Sleddens

Functie: Chief Information Security Officer van de Hogeschool Rotterdam

Op 17 september 2019 krijgt hij per e-mail een waarschuwing van SURFcert over misbruik van het aanmeldproces voor buitenlandse studenten. Iemand heeft 314 valse studentaccounts weten te verkrijgen, van verschillende instellingen, meldt SURFcert.

Misbruik is kinderlijk eenvoudig, blijkt al uit het eerste onderzoek van SURFcert. Iemand kan op Studielink van alles invullen wanneer hij zich als buitenlandse student aanmeldt. Er bestaat immers geen DigiD voor buitenlandse studenten. ‘Binnenlandse’ studenten moeten zich daar wel mee legitimeren. Desalniettemin geven minstens vijf hogescholen en universiteiten ook in ruil voor buitenlandse aanmeldingen volautomatisch een studentaccount af, zodat ze met studenten over hun aanmelding kunnen communiceren.

Als Jeffry Sleddens een dag na dit signaal het netwerk van de Hogeschool Rotterdam doorzoekt, vindt ook hij twee valse aanmeldingen. Maar wat moeten de criminelen met deze accounts? Studentenaccounts zijn redelijk goed afgeschermd van de rest van het hogeschoolnetwerk, dus een toegangspoort tot de gegevens van de hogeschool zijn ze niet. Sleddens: ‘Toen ik op ons netwerk ging zoeken naar meer activiteit van hackers, vond ik niets. Geen activiteit op Hint, in de mail, op wifi, op Osiris, bij de mediatheek, niets. Het leek alsof het bij die twee valse aanmelding bleef. Ik heb dit bij SURFcert gemeld en studentzaken gevraagd om extra op te letten.’

‘SURFcert’ is een kleine dienst binnen SURF, die zich bezighoudt met computercalamiteiten. ‘Cert’ staat voor ‘computer emergency response team’. Tien parttimers sporen digitale veiligheidslekken, aanvallen en besmettingen op en waarschuwen vervolgens de ICT’ers van de betreffende onderwijsinstellingen, zodat die maatregelen kunnen nemen. Ook de HR maakt gebruik van deze dienst.

Ook SURFcert en andere onderwijsinstellingen vinden geen sporen van misbruik, vertelt Wim Biemolt, voorzitter van SURFcert. ‘We dachten dat het de criminelen misschien te doen was om toegang tot de databases van mediatheken. Abonnementen hierop kosten veel geld en we hebben wel verhalen gehoord over studentaccounts die worden doorverkocht voor toegang tot wetenschappelijke data. Maar we konden hier geen sporen van vinden.’

Biemolt ziet dat onderwijsinstellingen niet bepaald staan te popelen om het lek te dichten. Het probleem voor instellingen is niet groot genoeg om extra drempels in het aanmeldproces te willen opwerpen. Biemolt heeft wel eens voorgesteld om aanmelders één cent te laten overmaken, zodat de instelling hun identiteit kan controleren aan de hand van de overschrijving. Of, als niet iedereen daartoe in staat is, om ze een kopie van hun paspoort te laten opsturen. Biemolt: ‘Ze moeten toch een paspoort hebben als ze naar Nederland komen? Maar dan kwam een onderwijsinstelling met het verhaal dat sommige buitenlandse studenten nog helemaal geen paspoort hebben. Dat kopen ze pas als ze zijn toegelaten, want pas daarna krijgen ze hun studiebeurs uitbetaald.’

Het punt is ook, zegt Biemolt, dat de schade die de criminelen aanrichten bij instellingen niet opweegt tegen de schade van het missen van een buitenlandse student, die al snel tienduizend euro per jaar aan collegegeld oplevert. Biemolt: ‘Opleidingen hebben geen belang bij spookinschrijvingen, maar ze lijken ook bang te zijn om buitenlandse studenten te missen als we een extra controlehobbel in het aanmeldsysteem inbouwen.’

De Hogeschool Rotterdam zegt in een reactie dat het eraan hecht ‘om deze vorm van cybercrime stevig de kop in te drukken’. ‘Als de veiligheid in het geding is, weegt dat zwaarder dan een zakelijke afweging als het eventueel mislopen van collegegeld. Maar ook moeten we de toegankelijkheid voor buitenlandse studenten die daadwerkelijk bij ons willen studeren blijven waarborgen, uiteraard op een gecontroleerde manier.’

De belangrijkste reden dat Hogeschool Rotterdam de ‘buitenlandse route’ de afgelopen maanden bewust open heeft laten staan, is dan ook dat de IT’ers van de hogeschool er onderzoek naar kunnen doen. Al die tijd worden valse aanmeldingen namelijk uit de administratie gevist en door Jeffry Sleddens gemonitord.

In het najaar van 2019 is er, met slechts twee valse aanmeldingen, sowieso geen reden om het aanmeldsysteem aan te passen. Maar op 10 december duiken er ineens veel meer valse aanmeldingen op bij de HR. Sleddens krijgt dan een e-mail van studentzaken met de mededeling dat de associate degree accountancy deeltijd ineens verdacht populair is – en dat bovendien bij mensen met een opmerkelijke geboorteplaats. De opleiding, met normaal zo’n veertig aanmeldingen per jaar, krijgt in november ineens tientallen aanmeldingen binnen, steeds in groepjes van tien tegelijk, later twintig. Op de plek waar studenten hun geboorteplaats moeten invullen, noteert de crimineel per ongeluk (steeds een andere) Duitse straatnaam met huisnummer. Een oplettende medewerker van studentzaken pikt de valse aanmeldingen eruit.

Weer controleert Sleddens de systemen, weer vindt hij geen activiteit. Maar vanaf nu blijven de valse aanmeldingen komen. In pakketjes van meestal twintig stuks per keer, met een week, soms twee weken ertussen. De gegevens die de crimineel opgeeft veranderen, net als de fouten. Studentzaken wordt steeds handiger in het ontdekken van fouten in Nederlandse namen, zoals een ‘van’ of ‘de’ of ‘van der’ op de verkeerde plaats in een achternaam of fouten in Nederlandse huisadressen (overigens allemaal in een aanmelding van een zogenaamd buitenlandse student). En hoewel er steeds een ander ‘persoonlijk’ e-mailadres op de aanmelding staat, bevat dat e-mailadres op een gegeven moment stelselmatig dezelfde soort herkenbare verwijzingen naar lichaamsdelen en ziektes die we hier vanwege de goede smaak liever niet vermelden.

‘We dachten dat het de criminelen misschien te doen was om toegang tot de databases van mediatheken.’

De combinatie van fouten en ongeloofwaardige e-mailadressen duidt er in ieder geval op dat de crimineel zich weinig zorgen maakt om de geloofwaardigheid van zijn aanmeldingen bij de Hogeschool Rotterdam. Dat is opvallend omdat het wel degelijk moeite kost om de aanmelding het systeem in te krijgen. Misbruik is eenvoudig, maar op grotere schaal ook tijdrovend. Iedere aanvraag kost al snel een paar minuten, blijkt uit een lijst met data en tijdstippen van de aanmeldingen bij de Hogeschool Rotterdam, waarin Profielen inzage heeft gekregen. Tot en met 3 juni jongstleden heeft de crimineel in ieder geval 15 uur en 57 minuten aan het versturen van valse aanmeldingen besteed.

En dat is alleen nog maar de Hogeschool Rotterdam. Hoeveel accounts er intussen in heel Nederland zijn aangemaakt is onbekend. Studielink, dat als enige het totaaloverzicht heeft van aanmeldingen, wil hierover niets zeggen – noch over de herkomst van valse aanmeldingen. Als reden daarvoor geeft Studielink aan dat het niet aan hen is om te bepalen of een aanmelding vals is.

Waarom steekt iemand energie in een illegale activiteit die ogenschijnlijk niets oplevert? Halverwege december begint deze ‘waaromvraag’ serieus te knagen, vertelt Sleddens over die periode. ‘Een hacker doet die moeite niet voor niets, zo lang en zo vaak. Het waren te veel aanmeldingen om te negeren. Het zat me niet lekker.’

Kerstvakantie: tijd om terug te hacken

HET IS DINSDAG 17 DECEMBER: Alle systemen zijn geüpdatet en alle seinen staan op veilig voor de komende kerstvakantie. Dat is belangrijk omdat hackers actiever zijn in vakantieperiodes. Mogelijk omdat ze denken dat bedrijven minder goed beveiligd zijn (cyberbeveiligers vieren ook gewoon kerst) en omdat ze weten dat mensen die thuis werken minder snel opvallende mailtjes of vreemde digitale vondsten met collega’s overleggen of aan IT’ers melden. De aanval op de Universiteit van Maastricht, een paar dagen later, is maanden voorbereid en waarschijnlijk expres vlak voor kerst gepland, denkt Sleddens. En ook tijdens de corona-lockdown namen de aanvallen toe. Maar goed: ‘Mijn kerstvakantie zou ‘s woensdags al beginnen. En omdat ik niets te doen had, heb ik die dinsdag ervoor toch maar eens zo’n studentenaccount opengebroken.’

Pas toen Sleddens ging terughacken kreeg hij oog voor de reikwijdte van de ondergrondse interneteconomie. Onder andere draaiende gehouden dankzij de illegaal verkregen e-mailadressen van de Hogeschool Rotterdam.

Ondanks mijn verwachtingen over vergaande technische bevoegdheden van een netwerkbeheerder, bezweert Sleddens dat hij geen directe toegang heeft tot de inhoud van studentenmails (of die van medewerkers). Niet meer sinds de HR gebruikmaakt van Microsoft Outlook. Om alsnog in een mailbox te kunnen komen, moet hij dus een beetje valsspelen. Hij selecteert één van de illegaal verkregen studentenmailadressen en klikt op ‘wachtwoord reset’. Hij voert een eigen wachtwoord in.

Als hij op het e-mailadres inlogt ziet Sleddens vrij snel waar het de criminelen om te doen is. In de mailbox staan automatisch gegenereerde e-mails van Amazon Web Services (AWS) die bevestigen dat de gebruiker er succesvol een account heeft aangemaakt.

Wat blijkt? Iedereen die zich met het e-mailadres van een hogeschool of universiteit aanmeldt bij Amazon Web Services krijgt honderd dollar aan credits cadeau. Net zoals een in Nederland ingeschreven student bij SURF korting krijgt op software van Microsoft en IBM, zo krijg je met een onderwijs-e-mailadres gratis credits voor Amazon’s Web Services.

AWS biedt studenten onder andere de mogelijkheid om deze credits te gebruiken voor ‘cloudcomputing’. Dat is in feite een harde schijf met Windows erop, ergens in een datacenter, ergens op deze wereld. Deze ‘computer op afstand’ van AWS kun je met het juiste internetadres en wachtwoord overal ter wereld bedienen, alsof het je eigen computer is.

‘Een hacker doet die moeite niet voor niets, zo lang en zo vaak. Het zat me niet lekker.’

Dat is voor criminelen interessant, omdat buitenstaanders hierdoor niet kunnen zien achter welke computer ze fysiek werken. Internetten ze vanuit Nigeria, dan kan iedereen dat aan hun internetadres (IP-adres) zien. Loggen ze eerst in op de remote desktop van Amazon, dan krijgen ze voor de buitenwereld ineens een Amerikaans IP-adres. Hun eerste, Nigeriaanse IP zie je nu alleen nog maar als je toegang hebt tot de Amazon accounts. Zoals Sleddens.

Inbreken op het AWS-account van de internetcrimineel blijkt bijzonder eenvoudig. Nu Sleddens het studentenmailadres in handen heeft, is dat slechts een kwestie van ‘wachtwoord vergeten’ aanklikken. AWS stuurt direct een link naar het studentaccount met de vraag of de gebruiker een nieuw wachtwoord wil aanmaken. Dat doet hij.

‘Ik kende deze dienst van Amazon niet, dus ik ging gewoon wat rondkijken en rondklikken, tot ik op een tabje “EC2” kwam en daar negen servers zag staan.’ Sleddens laat een screenshot zien van het Amazon EC2-Dashboard: daar staan de negen computertjes met elk hun eigen IP-adres. Status: ‘running’. De cloudcomputers (ik noem ze hierna, net als Sleddens, ook ‘servers’) staan online, gevuld met data. Maar hij kan er niet op kijken. ‘Ze zijn elk beveiligd met een eigen cryptografische sleutel. Dat is een tekstbestandje met een soort wachtwoord van 512 of 1024 tekens. Dat had ik natuurlijk niet. Maar na wat zoeken zag ik dat AWS de mogelijkheid biedt om een back-up te maken van een server.’ Een snapshot, noemt AWS het. ‘Je maakt een nieuwe server aan, waarop dan een kopie van die andere server komt te staan.’ Je kunt de server daarmee niet bedienen, maar je kunt hem wel uitlezen.

Het is spannend om in te grijpen in het account van de internetcriminelen, legt Sleddens uit. Hij heeft enige hackervaring opgedaan tijdens zijn studie (‘uit nieuwsgierigheid, niet om schade toe te brengen of geld te verdienen’) en hij weet: met alles wat je doet laat je sporen na. Ook zijn IP-adres wordt opgeslagen bij alles wat hij doet (meestal het IP-adres van de Hogeschool Rotterdam, overigens).

In feite heeft Sleddens al eerder onomkeerbaar sporen nagelaten door het wachtwoord van zowel de studentenmail als van het Amazon-account aan te passen. De criminelen kunnen nu niet meer inloggen. Dat zou ze kunnen alarmeren. Sleddens: ‘Toen ik op het punt stond om een nieuw Amazon-wachtwoord in te voeren dacht ik: nu komen ze er zeker achter dat ik in hun systeem zit.’

De criminelen houden echter ook zonder inloggegevens toegang tot de AWS-servers, dankzij de cryptosleutel en het unieke IP-adres. Dus ze kunnen nog wel bij hun data en ze kunnen er nog op werken. Hebben ze iets in de gaten? Zouden ze nu de poorten op slot gooien of al hun sporen wissen? Het is reden voor Sleddens om snel te werken. Het is de avond van zijn laatste werkdag, hij zit inmiddels thuis, en het belooft laat te worden.

Binnenkijken bij de criminelen: bankroof, oplichting en totaal geen argwaan

Sleddens maakt backups van de negen servers en begint door de data te struinen. Direct op de eerste server die hij bekijkt vindt hij de sporen van een digitale bankroof. Vanaf één bankrekening is zeker geld gestolen, maar ook bij veel andere rekeningen bij in totaal twaalf verschillende banken is dat zeer waarschijnlijk het geval, vermoedt hij. Het gaat om banken als Optum en Alaska USA, die je misschien niet kent, maar er zitten ook multinationals bij, zoals Santander, JP Morgan Chase, HSBC en Bank of America.

Hoe zien de sporen van zo’n digitale bankroof eruit? Dat is een technisch verhaal dat de moeite van het uitleggen waard is. Als je ziet wat Sleddens allemaal vindt, snap je ook waarom hij de conclusie trekt dat de criminelen zich onkwetsbaar wanen.

Interessant daarbij zijn vooral de precieze sporen die ze achterlaten in hun webbrowser, zoals Mozilla Firefox en Google Chrome. Internetbrowsers houden een lijst bij van bezochte websites. Deze optie om een ‘webgeschiedenis’ bij te houden, staat standaard aan. Maar een browser onthoudt vaak ook iets anders: de gegevens die je invult op de formulieren van een website. Denk aan een zoekwoord dat je in een zoekveld typt, of de gegevens die je achterlaat in een of ander digitaal aanmeldformulier. Wát je browser bewaart in deze ‘formulierengeschiedenis’, hangt echter af van de website en van je eigen browserinstellingen.

Zo bieden zowel Chrome als Firefox supereenvoudige ‘privacyvriendelijke’ opties om alle sporen die je nalaat tijdens of na gebruik te verwijderen. Met letterlijk één druk op de knop wissen de browsers alles, zowel de web- als de formulierengeschiedenis. Maar van die functie maken de criminelen geen gebruik. Met andere woorden: Sleddens kan precies hun surfgedrag volgen. Hij ziet talloze succesvolle inlogs op bankrekeningen: ‘Hoeveel het er waren weet ik niet precies. Ik was destijds vooral gefocust op de vraag welke banken ik moest waarschuwen, niet welke rekeningen het betrof of hoeveel.’

Sleddens geeft Profielen op afstand een rondleiding door de data, in de hoop alsnog iets over aantallen te kunnen zeggen. Dat blijkt lastig. Voor iedere inlogpoging moet je data uit verschillende bronnen combineren om zeker te weten dat een inlognaam uniek en nieuw is. Dat lukt wel, maar het is ook een tijdrovend klusje. We eindigen met drie duidelijke, unieke inlogs, bij twee verschillende banken, na twee uur zoeken op één zo’n gratis Amazon-server.

Als we samen een paar uur door de data struinen op zoek naar aantallen, valt pas op hoe rijk de vondst is. Ook Jeffry Sleddens zelf, die deze server al eens eerder heeft doorzocht, stuit bij dit tweede bezoek weer op nieuwe verrassingen.

Het is een klein servertje waar we naar kijken, met slechts vier dagen werk van waarschijnlijk maar één crimineel. Terwijl Sleddens uitlegt wat er allemaal voor interessants op zo’n server kan staan, valt zijn oog op het bestandje ‘olux.txt’, een tekstbestand dat eerder aan zijn aandacht was ontsnapt. Olux is een website waarop criminelen hun waren verhandelen. Sleddens: ‘Inmiddels ken ik het, toen ik deze server voor het eerst bekeek nog niet.’

Het tekstbestand blijkt een lange lijst inlognamen en wachtwoorden te bevatten, voor allerlei verschillende websites en applicaties. Misschien kun je ermee inloggen op Olux en de transacties van de criminelen volgen (maar niet de geldstromen, die lopen meestal via aparte Bitcointransacties) en zo hun netwerk in kaart brengen.

‘Direct op de eerste server die hij bekijkt vindt hij de sporen van een digitale bankroof.’

Dat doen we niet. Want een paar minuten later is er alweer een nieuwe vondst. Door de browsergeschiedenis en de formulierengeschiedenis te combineren kunnen we zien met welke naam-wachtwoordcombinatie de crimineel precies inlogt bij Santander, de Spaans-Amerikaanse multinational die wel vaker in het onderzoek opduikt. En even later laat Sleddens zien hoe de crimineel op 10 december zeshonderd dollar overschrijft van een zekere Maggie naar iemand met de achternaam Jones. Het overschrijvingsformulier is door de crimineel zelf ingevuld. (De ontvanger van het geld zal een katvanger zijn, schat Sleddens in.)

Dit zijn maar een paar voorbeelden. Er zijn in een paar uur rondsnuffelen zoveel van dit soort vondsten die follow-up verdienen, dat het na een tijdje meer irritant dan interessant is. Het is te veel.

En het roept vragen op. Waarom wissen de criminelen hun sporen niet? Misschien speelt mee dat de servertjes verdwijnen als de gratis credits op zijn, vaak na een paar weken. Daarmee verdwijnen automatisch ook de sporen. Tenzij je er dus op tijd bij bent.

Maar toch. ‘Er waren tijdens mijn onderzoek heel wat momenten waarop iemand gealarmeerd had moeten zijn en had kunnen zien dat ik meekeek’, zegt Sleddens. ‘Maar ik heb daar nooit iets van gemerkt. Hun werkwijze bleef juist steeds hetzelfde. Toen ik in mei zag dat ze weer actiever werden, na een rustige periode, kon ik gewoon met het oude wachtwoord op hun nieuw aangemaakte Amazon-accounts inloggen. Het lijkt erop dat ze zich onkwetsbaar wanen.’

Ze zijn ook onkwetsbaar. De kans dat een Nigeriaanse internetcrimineel voor een Nederlandse (of Duitse) rechter komt te staan is nihil. De politiewoordvoerder van het High Tech Crime team wil geen directe opmerkingen over Nigeria maken. Gevraagd naar de samenwerking met het land, zegt hij alleen maar dat ‘Internationale samenwerking in dit soort zaken heel erg belangrijk [is]. Dat gaat met het ene land makkelijker dan met het andere.’

Wat nog zou kunnen helpen is als de Amerikanen zich ermee bemoeien. Recent werden twee van Nigeria’s bekendste internetcriminelen opgepakt, bijgenaamd ‘Hushpuppi’ en ‘Woodberry’. Dat gebeurde overigens niet in Nigeria maar in Dubai, dat de twee prompt uitleverde aan de VS.

Andere vraag: Hoe komen internetcriminelen aan de inloggegevens van rekeninghouders? We weten allemaal dat op het web lijsten met gebruikersnamen en wachtwoorden rondslingeren, afkomstig uit hacks en datalekken. Maar je mag verwachten dat banken dat ook weten. Als een bank gehackt is, zal deze toch zeker haar gebruikers verplichten om een nieuw wachtwoord aan te maken?

Maar hier brengt Sleddens een alternatieve verklaring in, namelijk dat er bij deze banken helemaal niet gehackt of gelekt is. En dat criminelen toch de inloggegevens in handen hebben. Hij doelt op een ‘nieuwe’ mogelijkheid, sinds een jaar of drie, vier populair, waarbij criminelen gebruikmaken van het feit dat veel mensen hun inlognaam en wachtwoord hergebruiken op verschillende websites.

Bij allerlei hacks en datalekken zijn wereldwijd meer dan negen miljard inloggegevens op straat komen te liggen (volgens de tellingen van website Have I Been Pwned, wat zoiets betekent als ‘ben ik te grazen genomen?’). Zo zwerven sinds 2012 meer dan honderd miljoen LinkedIn-gegevens over het web. Gebruikersnaam plus wachtwoord. Hergebruik je dat adres met hetzelfde wachtwoord, dan kan een inbreker met de LinkedIn-gegevens dus ook, bijvoorbeeld, je Netflix openen. Of je bank.

Sinds een paar jaar gebruiken criminelen software om letterlijk miljoenen inlogcombinaties automatisch op verschillende websites uit te proberen. Sindsdien neemt ‘inlogfraude’ een hoge vlucht. De betere apps die criminelen gebruiken doen daarbij net alsof iedere inlogpoging vanaf een andere computer komt, om de beveiliging van de website te misleiden. Vervolgens slaat de software de gegevens van iedere succesvolle inlogpoging apart op. Daardoor ontstaat een nieuwe lijst met oude gegevens die ook op een nieuwe website werken. Sleddens vermoedt dat de criminelen op deze manier ook aan inloggegevens van de verschillende banken zijn gekomen.

Het automatisch speuren naar hergebruikte inloggegevens (de ‘credentials’) heet ook wel ‘credential stuffing’. Je propt een lijst met inlognamen plus wachtwoorden in het inlogscherm van een website en die braakt dan altijd wel een paar ‘hits’ uit. Inloggen lukt op zijn best in slechts een paar procent van de pogingen, zoals specialisten schatten, maar met bijvoorbeeld honderd miljoen LinkedIn-gegevens staat ieder procentje voor een miljoen succesvolle braaksels. En die leveren geld op. Een lijst met honderd werkende inloggegevens van de populaire videodienst Netflix brengt zo’n honderdzestig dollar in het laatje (te betalen in Bitcoins). De ‘straatwaarde’ van een miljoen werkende inlogs is dan toch al snel tienduizend dollar.

Bij allerlei hacks en datalekken zijn wereldwijd meer dan negen miljard inloggegevens op straat komen te liggen.

Sleddens vindt talloze sporen van deze praktijken op de AWS-servers. Ten eerste de lijsten met in totaal meer dan vier miljoen ‘ruwe’ inloggegevens. Ten tweede de software waarmee de criminelen de credentials op een website uitproberen – vijftien verschillende applicaties die bij elkaar tientallen websites kunnen bestoken met de miljoenen namen en wachtwoorden. En ten derde het resultaat: de opgeschoonde, geraffineerde lijsten van credentials die inderdaad op een nieuwe website blijken te werken.

Hij rekent uit dat inloggen bij Netflix en Spotify één op de driehonderd keer is gelukt. Dat is een succespercentage van slechts 0,3 procent. De criminelen werken dan ook met oude gegevens, ziet Sleddens. De credentials waar ze mee werken zijn al bekend bij Have I Been Pwned, de website die datalekken verzamelt en waarop je als gebruiker kunt controleren of je gegevens op straat liggen. Hoe ouder het lek, hoe groter de kans dat gebruikers inmiddels hun wachtwoord hebben aangepast.

Nachtenlange speurtocht en dan: de loper die op alle accounts past

DE EERSTE SERVERS die Sleddens openbreekt doorzoekt hij handmatig. Zijn kerstvakantie verandert al snel in nachtenlang bestandjes openen, sporen van websites volgen, proberen de gangen van de criminelen te reconstrueren. Dan stuit hij bijvoorbeeld op websites van Dell en UPS. Eerst bestellen de criminelen een laptop (dat kan Sleddens zien via de nog actieve ‘volg hier je bestelling-link’ van Dell) op het account van een onwetend slachtoffer. Later proberen ze via een chatdienst van bezorgbedrijf UPS het bezorgadres van de laptop veranderd te krijgen, met behulp van een vals rijbewijs. Het slachtoffer heeft (ongewild) betaald, maar zal de laptop nooit ontvangen. Er zijn genoeg aanwijzingen op de servers te vinden om een onderzoek naar deze ene diefstal te starten, maar Sleddens heeft zich voorgenomen zich niet te veel in de details van dit soort zaken verdiepen, legt hij achteraf uit. ‘Ik wilde zo snel mogelijk alles bij SURF melden en ervoor zorgen dat anderen ermee aan de slag kunnen.’

Het kopiëren en downloaden van een complete server kost vanwege beperkte bandbreedte van Amazon soms wel vijf uur. Soms downloadt hij een lege server, die klaarstaat voor gebruik maar nog niet gebruikt is. Daarom bedenkt Sleddens een manier om te achterhalen op welke servers de criminelen al actief zijn geweest, zodat hij gerichter kan zoeken. Daarbij komen de mailtjes van Amazon over het resterende aantal credits goed van pas.

Amazon laat de criminelen regelmatig weten hoeveel credits ze nog over hebben (hoe meer ze de pc-op-afstand gebruiken, hoe sneller de credits opgaan). Deze berichten gaan naar de HR-mailadressen van de criminelen. Sleddens kan als systeembeheerder van de HR een kopie van al deze mailtjes naar een eigen mailadres laten sturen. Daarna houdt hij dagelijks in een Excelbestand bij hoeveel credits de verschillende accounts nog over hebben. De accounts met de minste credits bevatten als het goed is de meeste sporen.

Het kost nogal wat tijd, maar de investering is het waard. Al is het alleen maar vanwege de onverwachtse bijvangst die Sleddens doet. Van één account verloopt het creditverbruik opvallend langzaam. Als hij het account openbreekt: Bingo. Hij heeft het administratie-account van de criminelen gevonden. Op deze server staan lijsten met Amazon-accounts en lijsten met wachtwoorden van de criminelen zelf. Eén wachtwoord komt nogal veel terug. Het blijkt de loper die op alle accounts past. Vanaf nu kan hij alle servers bekijken zonder ze eerst omslachtig open te breken en er een snapshot van te maken. De toegang tot de werkruimte van de criminelen is compleet.

Maar wat moet je daar eigenlijk mee? Wekenlang downloadt Sleddens data van uiteindelijk in totaal 129 AWS-servers. Het is de vangst van slechts veertien van de talloze AWS-accounts die de criminelen met het e-mailadres van de Hogeschool Rotterdam hebben aangemaakt. De vangst, 350 gigabyte, is zo groot dat je er gerust een jaar van je leven aan kunt besteden om de data te doorzoeken. Sleddens gebruikt speciale forensische software om hem te helpen de data te analyseren. Maar dan nog. Het is te veel.

En het is nog maar het topje van de ijsberg. In totaal hebben de criminelen 462 HR-accounts bemachtigd, blijkt uit een systeemuitdraai van Sleddens. Daar horen potentieel 4158 gratis AWS-servers bij.

Aan de inloggegevens van de criminelen kunnen we zien wanneer ze actief waren op de servers. In Sleddens data vinden we in totaal ‘slechts’ 22 werkdagen terug voor de 14 accounts die hij heeft onderzocht. (Liefst hadden we hier het aantal werkuren gegeven, maar dat blijkt veel lastiger te reconstrueren.) Als je dat omrekent naar alle 462 accounts, kom je op 726 werkdagen aan criminele activiteiten, over de afgelopen tien maanden.

Het drukst hadden de criminelen het op dinsdag 17 december. Op die ene dag zijn maar liefst 20 servers actief, met daarop inlogs vanaf 83 unieke IP-adressen.

‘Het is onbevredigend’, zegt Sleddens, ‘je zou willen dat er meer met deze data gebeurde.’ De netwerken van de criminelen in kaart brengen, bijvoorbeeld, of de verschillende manieren waarop ze flintertjes data opwaarderen tot waardevolle data, waarmee ze weer nieuwe slachtoffers maken. Die slachtoffers, die moeten sowieso beter worden onderzocht en worden gewaarschuwd, zegt hij. Over het vinden van de daders, daarentegen, maakt hij zich geen illusies. ‘Toen ik de eerste IP-adressen uit Afrika zag langskomen, wist ik wel dat daar geen sprake van zou zijn.’

Na veel servers doorzocht te hebben lijkt het erop dat hij grofweg alle vormen van criminaliteit van de criminelen in kaart heeft gebracht. Naast bankfraude, credential stuffing en diefstal bij webwinkels, zijn dat bijvoorbeeld ook creditcardfraude en identiteitsfraude. Ook zag hij hoe de criminelen op maar liefst zes verschillende datingsites proberen relaties aan te knopen met potentiele slachtoffers, die na een leuk gesprek hoogstwaarschijnlijk opgelicht of afgeperst zullen worden.

Op één server trof Sleddens technologie aan waarmee de criminelen live de inbox van meerdere slachtoffers tegelijk kunnen doorzoeken. Er stond een instructiefilmpje bij, waarin de ene crimineel de ander voordoet hoe hij live de inbox van 223.700 mensen doorzoekt.

‘Wat ze doen met deze applicatie’, legt Sleddens uit, ‘is eerst al die e-mailadressen doorzoeken op bijvoorbeeld de naam van een specifieke online dienst. In het filmpje zoeken ze bijvoorbeeld naar een Duits hostingbedrijf’ – een bedrijf dat websites in de lucht houdt. ‘Vervolgens passen de criminelen de “wachtwoord vergeten”-truc toe. De klant krijgt een mail met een link om een nieuw wachtwoord aan te maken en de criminelen zien dat live binnenkomen. Ze resetten het wachtwoord en hebben nu toegang tot het webdomein. Dat is waardevol voor ze, want vanaf zo’n domein kunnen ze phishing-aanvallen versturen.’

De criminelen kunnen dit met vrijwel iedere online dienst doen, omdat deze diensten vrijwel altijd aan klanten vragen om een koppeling te maken met hun e-mailadres. ‘Wachtwoord vergeten’ is daarmee het walhalla voor internetcriminelen.

De toegang tot zoveel e-mailadressen is ook handig voor het verkrijgen van kopieën van rijbewijzen die mensen voor zichzelf in hun mail hebben opgeslagen.

Sleddens, die toch al een paar decennia in dit vak zit, is geschrokken van het gemak waarmee criminelen grote groepen slachtoffers kunnen maken. ‘Ik dacht dat tot nu toe dat dit soort aanvallen op één persoon gericht zouden zijn. Maar met deze tools halen ze in korte tijd duizenden kopieën van rijbewijzen en paspoorten binnen.’

Op één server trof Sleddens technologie aan waarmee de criminelen live de inbox van meerdere slachtoffers tegelijk kunnen doorzoeken.

Hij schrok ook van veel kleinere vondsten. Zoals van een vakantiefoto van een jonge vrouw die uit haar Gmail-account is gestolen. Dezelfde vakantiefoto ziet hij even later terug op een server waar een crimineel zich in datingfraude specialiseert. ‘Het was dezelfde foto, zelfde bestandsnaam, maar dan hadden ze er een uitsnede van gemaakt, op pasfotoformaat. Het was sowieso één van de eerste foto’s die ik zag. En het was de eerste keer dat ik verband zag tussen verschillende servers. Die foto raakte me.’

Kunnen de criminelen niet net zo makkelijk foto’s van het web halen? Ja, maar ze hebben niet alleen de foto van deze dame in handen. Ze hebben haar complete mailbox leeggetrokken. Alle privémails, alle bijlagen, alles, legt Sleddens uit. ‘En met al die informatie kun je veel geloofwaardiger een valse identiteit opbouwen.’

Dat een vrolijke herinnering aan hun vakantie wordt misbruikt om mensen een relatie in te lokken op een datingsite en af te persen en/of op te lichten, raakte hem. ‘Het deed me meer dan de miljoenen combinaties aan e-mailadressen en wachtwoorden die ik voorbij heb zien komen.’

Is het een groep? of zijn dit allemaal los opererende criminelen die elkaar af en toe in ruil voor een paar dollar wat data toeschuiven? Een bedrijf kan net zo goed uit een netwerk van freelancers bestaan, als uit een groep mensen die voor een baas werkt.

Eén van de theorieën van Sleddens (en andere specialisten die we raadplegen) is dat de Amazon-servers worden verkocht aan derden, die er vervolgens hun criminele activiteiten op ontplooien. Iedereen gaat zijn eigen gang, slechts gereguleerd door de principes van de vrije markt. Maar het kan ook dat het hele proces binnen één netwerk blijft, vanaf de gestolen e-mailadressen tot en met de exploitatie ervan. Waarschijnlijk is het iets er tussenin.

Sleddens ziet relaties tussen servers, maar ook verschillende werkwijzen. Op de ene server is het vooral credential stuffing (en de bijbehorende verkoop van accountgegevens op het darkweb), op de andere specialiseert iemand zich in het binnenhalen van zoveel mogelijk persoonsgegevens uit alle hoeken van het wereldwijde web.

Anthony van der Meer, een Rotterdammer die veel onderzoek doet en films maakt over cybercrime, suggereert dat de criminelen misschien al veel eerder hun handel in de verkoop gooien. Hij peilt voor Profielen de ondergrondse markt en doet daar een leuke vondst. ‘Niet alleen AWS-accounts, ook e-mailaccounts van onderwijsinstellingen worden daar te koop aangeboden. Ze kosten twee tot vier euro per stuk, afhankelijk van hoeveel je er afneemt, maar het grappige is dat handelaren er adverteren met alle voordelen van zo’n educatief e-mailadres. Zo zeggen ze dat je er een AWS Educate account mee kunt openen, met honderd dollar aan gratis credits. Net zoals bij Microsoft Azure.’ Microsoft Azure is net als AWS een cloudcomputingdienst. Van der Meer: ‘Bij sommige aanbieders kunnen kopers zelfs de naam van het valse e-mailadres kiezen, dan maakt de crimineel dat e-mailadres voor je aan. Dat is waardevol, want een ‘officieel’ e-mailadres van een onderwijsinstelling maakt een valse identiteit geloofwaardiger.’

Dat hij Microsoft Azure noemt is nog wel interessant. De criminelen hebben namelijk ook geprobeerd een Microsoft Azure-account te verkrijgen met hun HR-adres. Ook Microsoft deelt namelijk gratis credits uit aan studenten. Bij Azure hebben de criminelen echter minder succes: ongeveer een kwartier na hun aanmelding blokkeert Azure hun account, omdat ze de regels zouden hebben geschonden. ‘You’re subscription and any data you may have stored in it, were deleted’, zo maakt Microsoft (herhaaldelijk) korte metten met de aanmelding van de criminelen. Het lukt Microsoft Azure op de een of andere manier om de criminelen te weren, terwijl ze bij Amazon hun goddelijke gang kunnen gaan. (Sterker nog, soms krijgen de criminelen weer nieuwe credits, met een waarde tussen de dertig en veertig dollar, zodat een account dat ‘op’ is ineens weer geopend kan worden. Hoe de criminelen dat cadeautje weten te af te troggelen is een mysterie dat Sleddens niet heeft kunnen oplossen.)

Soms heeft Jeffry Sleddens het gevoel dat hij flardjes van de mens achter de criminelen te zien krijgt. Vooral als hij ze ziet werken, als hij ze moeite ziet doen om iets te bereiken. ‘Zoals met die dating scams. Ze maken Profielen aan, bewerken foto’s, plakken die erin, dat soort dingen. Het handwerk. Of wanneer ze tussen de bedrijven door een digitaal krantje lezen. Zitten ze ergens op te wachten?’ Als Sleddens Profielen door de data rondleidt, wijst hij zo’n momentje aan. ‘Kijk hier, blijkbaar verveelt hij zich, hij zit een paar minuten in een artikel over Macron en de NAVO.’

Sleddens ziet het ook bij de creditcardfraude. ‘Dan stelen ze een laptop bij Dell of Lenovo. En dan zie ik ze ongeduldig zijn. Steeds die orderstatus checken. Contact opnemen met de klantenservice van Dell en Lenovo, via de webchat. Dat soort dingen maakten wel dat ik voelde dat ik redelijk dichtbij was.’

Wat ze ook menselijker maakt zijn de slordige routines van ze. Data achter hun kont opruimen? Nee. Sleddens: ‘En dan ook nog één masterpassword voor alles. Tsja. Ze maakten zich absoluut geen zorgen.’

Wat je hieruit op moet maken? De motivatie van internetcriminelen is geld, heel veel of een klein beetje, het maakt niet uit. Dat is wat Sleddens van zijn onderzoek heeft geleerd. ‘Ik zag ook hoe ver ze willen gaan om een beetje geld te verdienen. Het geduld dat ze hebben, het handwerk dat ze erin steken, het verbaasde me, maar het maakte me ook een beetje bang.’

Veiligheid op het internet

Stap 1: Realiseer je dat ook jij interessant bent

Denk niet dat jij niet interessant bent voor internetcriminelen. Heb je een baan? Een stage? Dan is je professionele e-mailadres een mooie toegangspoort voor een ransomware-aanval, waarbij je organisatie platgelegd en afgeperst wordt. Heb je een rijbewijs, paspoort, foto’s online, kortom, een digitale identiteit? Criminelen nemen die graag van je over.

Nog belangrijker is het om te onthouden dat je ook totaal willekeurig en toevallig slachtoffer kunt worden van cybercrime. Ze hoeven niet per se naar jou op zoek te zijn om je toch te vinden. ‘Credential stuffing’ is geautomatiseerd en niet op jou gericht. De tool die Jeffry Sleddens beschrijft om honderdduizenden mailadressen te doorzoeken is geautomatiseerd en niet op jou gericht. Toch kan het dat jij toevallig iets hebt dat zij kunnen gebruiken. Misschien weten criminelen zelf ook niet altijd wat ze moeten doen met de data die ze stelen. Maar reken erop dat ze iets verzinnen om er een paar euro uit te wringen.

Stap 2: Beveilig je e-mail en beperk je sporen

Ten eerste: Beveilig je e-mail. E-mail is de poort tot andere accounts en zou daarom de hoogste bescherming moeten genieten. Verder: Beveilig alles wat je belangrijk vindt. Je kunt er voor de zekerheid een reservekopie van maken, maar dan moet je die ook weer beveiligen. Welke accounts zijn belangrijk? Welke data kun je niet kwijt? Ruim op, back up en wees je bewust van het almaar toenemende aantal sporen dat je op het web nalaat.

Je kunt het zelfs omdraaien. Zoveel organisaties worden gehackt, zoveel data gelekt, dat je er misschien vanuit moet gaan dat je een keer aan de beurt bent. Als je je dat realiseert, wat vul je dan online nog in en welke accounts maak je dan nog aan? Is voorkomen niet beter dan genezen?

Stap 3: Maak jezelf steeds een laagje veiliger

Dat steeds meer aspecten van het leven online komen, betekent dat cybersecurity een steeds groter deel van ons leven raakt. Moet je daarom nu een cybersecurityspecialist worden? Nee, heel veel is al voor je geregeld. Maar je moet het wel even aanzetten, aanpassen, installeren, enzovoort. De volgende dingen kun je relatief gemakkelijk doen:

- Update je software vaak.

- Verzin een systeem voor je wachtwoorden (of gebruik een wachtwoordmanager) zodat je gemakkelijk moeilijke en lange wachtwoorden kunt gebruiken.

- Bescherm je pc, tablet of telefoon met een wachtwoord of pincode en zorg dat je apparaten automatisch vergrendelen.

- Zet zoveel mogelijk ‘twee-factorauthenticatie’ aan – en zeker op je mail. Bij ‘2FA’ krijg je een code via sms of een app nadat je je naam en wachtwoord ergens ingevoerd hebt. Daardoor kunnen criminelen moeilijk van een afstandje je mail leegtrekken, ook al hebben ze je wachtwoord.

- Veiligheid is een kwestie van laagjes. Perfectie bestaat niet, maar kleine verbetering kunnen groot verschil maken. Internetjournalist Daniël Verlaan (RTL) heeft een heldere uitgebreide introductie op cybersecurity geschreven. Als je meer wilt weten, lees hier: Laat je niet hack maken!

Als (net) afgestudeerd student Technische Informatica hoop ik dat dit artikel de overige studenten van de Hogescholen duidelijk maakt hoe belangrijk een goed wachtwoord is. Gebruik je wachtwoord nooit op meerdere plekken en maak ook gebruik van een wachtwoord beheer tool; die genereert wachtwoorden die erg vervelend zijn om te onthouden, maar dat hoeft als je gebruik maakt van de tool ook niet meer 😉

Hou je ogen open op het internet, het wordt steeds belangrijker!

Bedankt voor de tip, inderdaad belangrijk. Maar zijn die tools dan niet enorme doelwitten voor criminelen? Als ze die hacken hebben ze meteen al je wachtwoorden.

@Anoniem

LastPass slaat wachtwoorden versleuteld op. Als ze via je eigen pc of telefoon inbreken in lastpass liggen je wachtwoorden inderdaad voor het oprapen.

Dat benadrukt dat je in termen van laagjes moet denken. Zelfs als je pc is overgenomen (en je telefoon niet), kan een hacker je mail niet binnenkomen als je tweefactor (sms/app-code) aan hebt staan.

Niet één enkele maatregel is perfect. Als wachten op perfectie neerkomt op niets doen, is de uitkomst het absolute tegendeel ervan.

Dit stuk heeft inderdaad mijn ogen geopend en ik zal nu zeker altijd in lagen gaan denken wanneer ik mijn apparaten en accounts aan het beveiligen ben.

Ik ben zelf een ‘gewone’ internet-gebruiker en het uitleg van je kwetsbaarheid online in dit artikel, was voor een leek als mij goed te volgen.

Ik ben blij om te lezen dat hier aandacht aan wordt besteed,

Goed verhaal, nu het vakantie is toch eens aan de slag met mijn cybersecurity…

Goed gedaan Jeffry en leuk en fijn dat je je verhaal wilt delen met de rest van de wereld. Heel waardevol.